در حالی که وای فای اتصال داده ای راحت و بدون نیاز به دانش خاصی را به شما ارائه می دهد، معایبی وجود دارد که هکرها دوست دارند از آن ها استفاده کنند. دانستن ترفند هایی که هکرها برای هدف قرار دادن دستگاه های Wi-Fi استفاده می کنند، برای کاربران دشوار است که بدانند کدام عادت ممکن است آن ها را بیشتر در معرض خطر قرار دهد. جلوگیری از هک وای فای یکی از اقدامات اساسی است که هر کسی که با این محیط سر و کار دارد باید از آن اطلاع داشته باشد تا مورد حمله هکرها قرار نگیرد.

هک کردن وای فای معمولاً از اشتباهات کوچکی که کاربران هنگام اتصال دستگاه ها به یک شبکه یا تنظیم روتر استفاده می کنند انجام می شود. برای جلوگیری از بدترین این اشتباهات، برخی اقدامات احتیاطی ساده برای کاهش سطح حمله و جلوگیری از هک وای فای و قربانی شدن در حملات رایج وای فای وجود دارد.

خطرات Wi-Fi

وقتی که یک فرد معمولی درمورد هک وای فای فکر می کند، تصور می کند که یک هکر وارد شبکه محلی وای فای شان می شود.

وقتی که این اتفاق می افتد، هک وای فای می تواند باعث ردیابی کاربران توسط دستگاه های شان، به خطر انداختن گذرواژهها با حملات فیشینگ و افشای اطلاعاتی درباره محل کار یا مسافرت شخصی افراد شود.

هکرهایی که وای فای را هدف قرار می دهند می توانند تنها خود شبکه یا دستگاه های متصل به آن را مورد حمله قرار دهند. این به هکرها این امکان را می دهد تا ضعیف ترین لینک را انتخاب کنند، آن هم با توجه به اشتباهات مهمی که انجام می شود و نقاط آسیب پذیری که باعث دسترسی آسان برای هکرها می شود.

وای فای یک زمین حمله است که می تواند شما را دنبال کند. دستگاه های Wi-Fi تلفن همراه را می توان به راحتی بین مکان ها ردیابی کرد و به نام های شبکه ای که اطلاعات مربوط به مالکشان را فاش کنند می توان نفوذ کرد.

برای کسانی که نمی خواهند دستگاه شان اطلاعات مربوط به جایی را که کار می کنند یا می کردند را پخش کند، دو عامل حریم خصوصی و امنیت مسئله مهمی است.

برای کاهش این خطر، می توانیم از رفتارهایی که باعث افشای اطلاعات یا آسیب پذیر شدن دستگاه ها می شوند جلوگیری کنیم.

با انجام گام های زیر، می توانید زمین حمله خود را کاهش دهید و هنگامی که از وای فای در خانه یا بیرون استفاده می کنید امنیت بیشتری داشته باشید.

1. شبکه هایی را که نیاز ندارید از لیست شبکه های مورد نظر خود پاک کنید

لیست شبکه های مورد نظر یا PNL ، لیستی از نام های شبکه Wi-Fi است که دستگاه شما به طور خودکار به آن اعتماد دارد. این لیست از شبکه هایی که به آن ها در زمان های مختلف وصل شدید درست شده است اما نمی تواند بین شبکه هایی که هم نام و هم نوع امنیت شان با یکدیگر مشترک است تفاوتی قائل شود.

برای یک هکر، ایجاد نقاط دسترسی آسان که تقلید از نام نقاط دسترسی باز وای فای رایج است، ساده ترین راه برای ردیابی دستگاه های اطراف و انجام حملات MITM است.

اگر وای فای گوشی خود را در یک مکان عمومی روشن بگذارید، دستگاه شما بدون دادن هشدار، به آن شبکه باز که اسمی همانند یکی از شبکه های متصل شده در گذشته داشته اید وصل می شود.

بدون احتیاط های دیگر، این کار می تواند به یک هکر اجازه دهد تا صفحات فیشینگ را بارگیری کند، سایت هایی که بازدید می کنید را ردیابی کند و از برنامه هایی که استفاده می کنید اطلاع یابد.

در ویندوز، با delete کردن شبکه های مورد نظر از طریق ” Manage known networks ” مدیریت شبکه های مورد نظر و برای هر شبکه ای که نمی خواهید کامپیوتر شما به طورخودکار به آن متصل شود بر روی “Forget” کلیک کنید.

حداقل باید کلیه شبکه های Wi-Fi باز را از این لیست حذف کنید. خطر اتصال دستگاه شما به طور خودکار به یک IP ناشناس که در ظاهر وای فایی باز است، بسیار بیشتر از مواجهه با شبکه مخربی با همان نام و رمزعبوراست که در PNL شما ذخیره شده است.

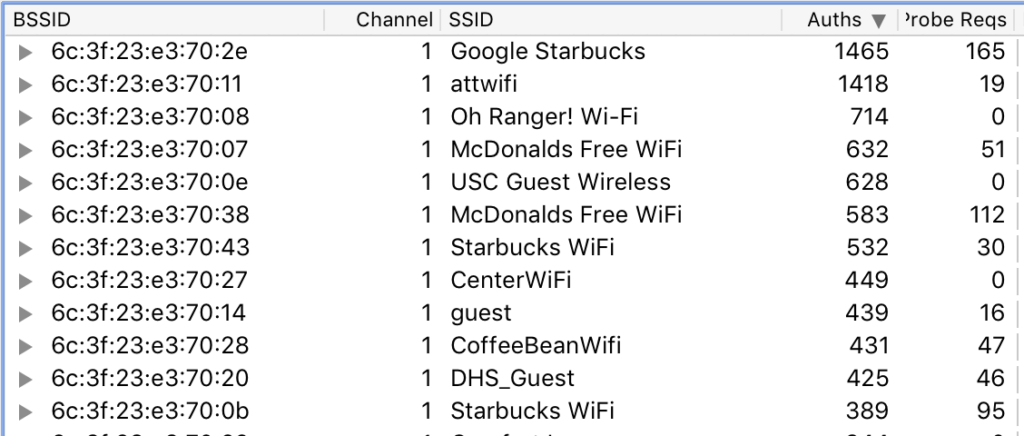

در حمله بالا، از یک میکرو کنترلر esp8266 به قیمت 3 دلار برای ایجاد هزار شبکه جعلی استفاده شده است. بسیاری از تلفن های هوشمند نزدیک سعی کردند تا به شبکه هایی با نام هایی که قبلا به آن ها متصل شده اند وصل شوند که نشان دهنده اعتماد آن ها به آن شبکه بود.

با پیدا کردن نام شبکه در PNL دستگاه های نزدیک، یک هکر می تواند داده های متصل شده بسیاری از دستگاه های مختلف که همزمان به یک شبکه ناشناس که اسمی مانند شبکه ای متصل شده در گذشته دارد وصل شده اند را سرقت کنند مثلا اسمی مانند “attwifi.” اگر شبکه هایی مشابه لیست فوق در PNL دستگاهتان ذخیره شده است، برای جلوگیری از هک وای فای باید فوراً آن ها را حذف کنید!

2. از یک VPN برای کد گذاری ترافیک محلی خود استفاده کنید

یکی از نقص های اساسی WPA2 که در WPA3 برطرف شده است، مفهوم رازداری رو به جلو است. به این معنی است که در استاندارد جدید WPA3، ترافیک ثبت شده Wi-Fi را نمی توان مورد جاسوسی قرار داد حتی اگر مهاجم بعداً رمز وای فای را بدست آورد.

با استاندارد کنونی WPA2، این مورد وجود ندارد. ترافیک یک شبکه محلی به وسیله دیگر کاربران و هکرهایی که ترافیک ها را بعد از پیدا کردن رمز ثبت و رمز گشایی می کنند قابل شناسایی است.

در حالی که HTTPS، اینترنت را برای کاربران وای فای در اتصالات غیر قابل اعتماد بسیار امن تر و خصوصی تر کرده است، VPN این کار را برای جلوگیری از شناسایی ترافیک انجام می دهد.

با رمزگذاری درخواست DNS و سایر اطلاعات آشکارکننده که می توانند یک حمله فیشینگ را باز کنند، VPN باعث می شود که یک مهاجم قادر نباشد ببیند که هدف به صورت آنلاین چه کاری انجام می دهد یا اینکه نتواند کاربران را به یک وب سایت مخرب هدایت می کند.

نکته: اگر هنوز نمی دانید DNS و DNS خصوصی چیست، به پست دیگر ما مراجعه کنید.

به منظور رمزگذاری ترافیک محلی شما، محبوب ترین VPN، لایه ای محافظ را برای جلوگیری ازهک وای فای و طعمه شدن آسان ارائه می دهد.

PIA, Mullvad, یا NordVPN همه این ها باعث می شوند تا ترافیک محلی شما برای هکرها غیر قابل دسترسی شود و با ایجاد “رازداری رو به جلو” ثبت ترافیک وای فای را بعد از اینکه هکر رمز وای فای شما را فهمید برای او بلااستفاده می کند.

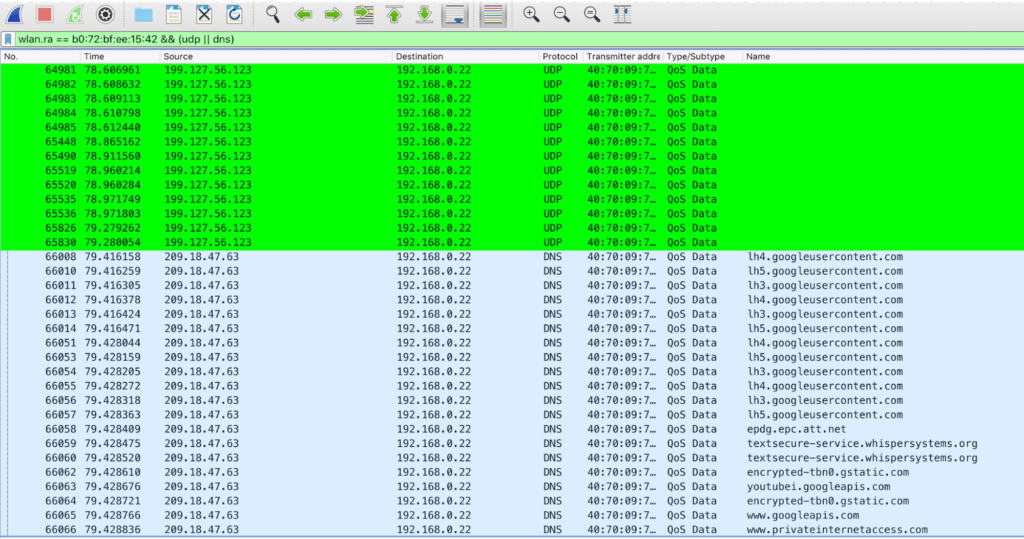

در مثال بالا، در هنگام نظارت کردن بر اتصال وای فای از یک کامپیوتر دیگر، PIA با استفاده از Wireshark خاموش شده است.

بلافاصله بعد از قطع اتصال، مسنجر تلفن شروع به ارسال سیگنال هایی کرده است که از شبکه AT&T استفاده می کرده است و در همان موقع در حال تماشای یک ویدیو در YouTube از درخواست های DNS بوده است.

یک هکر می تواند چک شدن VPN را حتی با به روز رسانی سرور تشخیص دهد. همه این اطلاعات در زمان کوتاهی که VPN قطع شد از طریق جستجو در ترافیک به دست آمده است.

3. گزینه اتصال خودکار را در هنگام وصل شدن به شبکه ها غیرفعال کنید

یکی از معایب پاک کردن لیست شبکه های دلخواه این است که برای هر بار وصل شدن به شبکه مورد نظر باید به صورت دستی رمز را وارد کنید. این کار برای شبکه هایی که معمولا به آن ها وصل می شوید بسیار آزار دهنده است و همچنین نیاز است تا PNL را در هر بار وصل شدن به یک شبکه جدید پاک کنید.

برای شبکه های وای فای محافظت شده از رمزی که مدام به آن ها وصل می شوید، یک راه حل برای حفظ رمز عبور وجود دارد، در حالی که خطر اتصال دستگاه شما به طور خودکار به شبکه های مخرب با استفاده از همین نام کاهش می یابد.

برای انجام این کار، مطمئن شوید که گزینه “اتصال خودکار” در زمان اولین اتصال شما به یک شبکه غیر فعال شده باشد. این مانع دستگاه شما برای اتصال به شبکه ای می شود که مطابق با نام و نوع امنیتی شماره مورد نظر شما باشد.

در حالی که هر بار می خواهید به آن متصل شوید، باید روی نام شبکه کلیک کنید، مجبور نیستید که رمز آن را تایپ کنید. با یک کلیک، مانع دستگاه تان می شوید تا اسم شبکه هایی که قبلا به آن ها متصل شده اید را افشا کند.

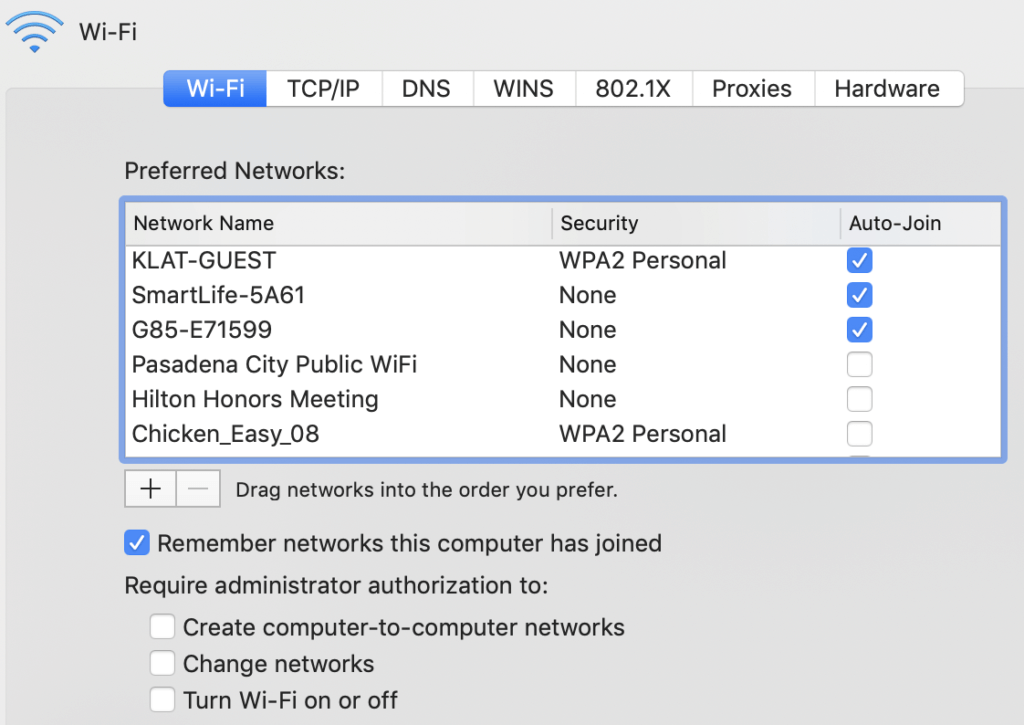

در دستگاه های MacOS، در گزینه advanced می توانید مشخص کنید کدام شبکه ها به صورت خودکار در منو شبکه متصل شوند. به راحتی می توانید تیک شبکه هایی را که نمی خواهید بردارید.

4. هیچوقت از شبکه های پنهان استفاده نکنید

یک نقطه اتصال عادی وای فای داده هایی را شامل همه اطلاعاتی که مورد نیاز دستگاه هاست تا به آن متصل شوند را ارسال می کند، مانند شبکه SSID و رمزگذاری پشتیبانی شده.

شبکه های پنهان در مقابل، هیچ داده ای را ارسال نمی کنند و به هیچ عنوان خودشان را آشکار نمی کنند، تنها نیاز به این دارد که یک دستگاه مشتری در محدوده باشد و از قبل برای اتصال به شبکه اطلاعاتی داشته باشد.

به این معنی است که هیچوقت یک شبکه پنهان را در لیست شبکه های در دسترس نخواهید دید، از نظر تئوریک این عمل، کار را برای یک هکر سخت تر می کند تا بفهمد در آن جا شبکه ای وجود دارد.

بعضی کاربران فکر می کنند که امنیت از طریق ناشناس ماندن راهی عالی برای پنهان کردن شبکه و جلوگیری از هک وای فای از هکر ها است، اما حقیقت این است که با پنهان کردن وای فای، شما تمام دستگاه های هوشمند خود را قابل ردیابی می کنید.

به این دلیل که یک شبکه وای فای پنهان، هیچوقت قبل از اتصال یک دستگاه اطلاعی به شما نمی دهد، یک دستگاه Wi-Fi که برای اتصال به یک شبکه مخفی پیکربندی شده است، باید فرض کند که شبکه ممکن است هر لحظه در این نزدیکی باشد.

در عمل، به این معنی است که دستگاه شما به طور مداوم اسم شبکه ای را که پنهان کرده اید را صدا می زند، ردیابی دستگاه وای فای را آسان می کند حتی اگر مک آدرس تصادفی انتخاب شده باشد یا اینکه برای ناشناس ماندن اقدامات احتیاطی دیگری را انجام می دهید.

این امر نه تنها باعث می شود که دستگاه شما در اتصال به یک IP ناشناس آسان تر شود، بلکه به هر کسی اجازه می دهد تا با استفاده از سیگنال های رادیویی که دستگاه هوشمند شما دائماً در حال ارسال است، حضور شما را پیگیری کند.

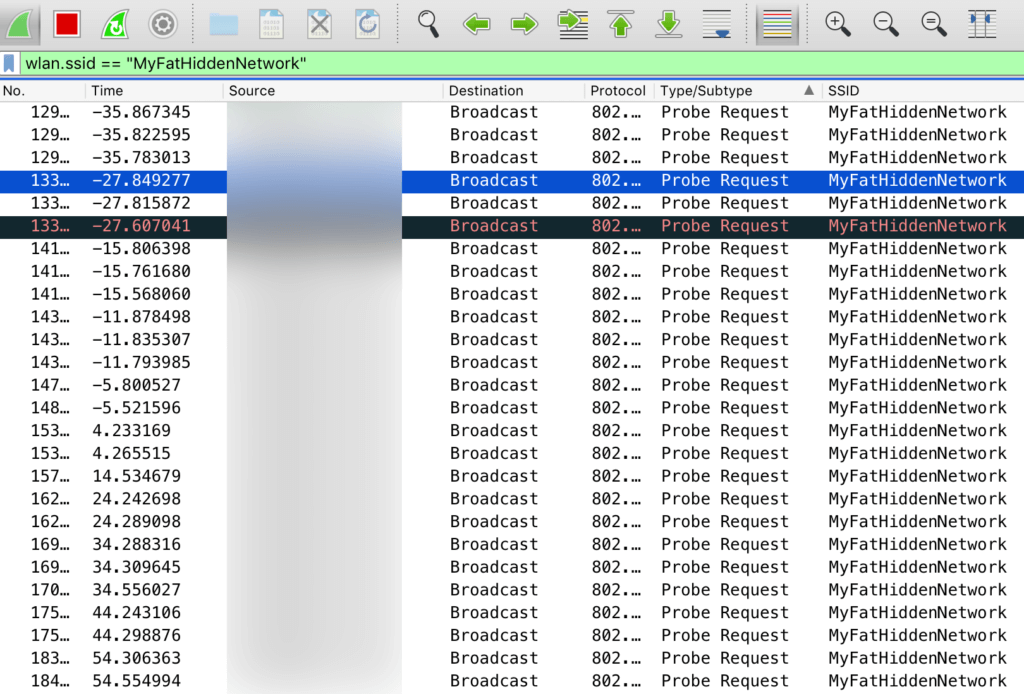

در تصویر بالا، به لیست شبکه های انتخابی یک شبکه پنهان اضافه شده است. در Wireshark، به راحتی می توانیم دستگاهی را که یک شبکه پنهان را جستجو می کند را دنبال کنیم.

جدا از پنهان بودن، ما نه تنها نمی توانیم دستگاه را تشخیص دهیم بلکه حتی نام شبکه نیز پنهان شده است. اگر هدف ما این است که وای فای مان بیشتر مخفی بماند، در مقابل به دستگاه های متصل اجازه داده ایم تا اسم شبکه پنهان ما را برای کل دنیا فریاد بزنند و همه ببینند.

در مواردی مشابه، شبکه پنهانی که یک دستگاه به دنبالش است می تواند در Wigle.net قرار داشته باشد اگرSSID کاملا منحصر به فرد باشد.

انتقال وای فای مانند این است که آدرس خانه یا محل کارتان را به همه بگویید. اگر هدف شما حفظ مخفی ماندن شبکه است، برای جلوگیری از هک وای فای باید در نظر داشته باشید که تنها از شبکه محلی کابلی به جای شبکه وای فای پنهان استفاده کنید.

5. عملکرد WPS را در روتر غیرفعال کنید

از دید یک هکر، شبکه هایی با WPS فعال مانند یک انگشت شست دردناک می باشند. با یک در خواست ساده، یک هکر می تواند منطقه ای محلی را برای شبکه هایی که WPS را پشتیبانی می کنند اسکن کند و می تواند هدف خوبی برای حمله ای مانند WPS-Pixie باشد.

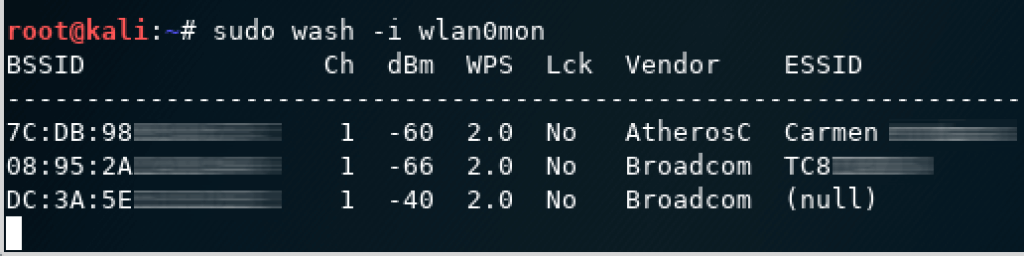

در بالا، می توانیم شبکه های محلی ای را ببینیم که ورژن های مختلفی از WPS فعال دارند، یعنی آن ها ارزش بررسی دارند با ابزاری مانند Airgeddon تا ببینیم می توانیم به یک پیروزی سریع برسیم.

بسیاری از نسخه های WPS در برابر هر دو حمله ناخواسته PIN و حملات مبتنی بر WPS-Pixie آسیب پذیر هستند، به یک هکر اجازه می دهد تا زیر 15 ثانیه به یک شبکه آسیب پذیر دست پیدا کند.

آنچه در مورد حملات پین تنطیم WPS ترسناک است این است که تأثیر یک حمله موفقیت آمیز فراتر از تغییر رمز عبور است. اگر یک هکر قادر است تا به پین تنظیم WPS شما به سبک حمله در Reaver یا WPS-Pixie دست یابد، آن ها به رمز شما بدون توجه به زمان، منحصر به فرد بودن یا امن بودن دسترسی پیدا می کنند.

به این دلیل است که پین تنظیم WPS در وهله اول برای بازیابی رمزهای عبور از دست رفته طراحی شده است، بنابراین با سوءاستفاده از آن، هکر همان دسترسی صاحب دستگاه را دارد.

برای اینکه یک هکر را از دسترسی به پین تنظیم WPS خارج کنید، به آسانی نمی توانید رمز را عوض کنید. نیاز است تا پین تنظیم WPS را غیرفعال کنید و یک روتر جدید بخرید اگر می خواهید دوباره از آن استفاده کنید.

بعضی از روتر ها به شما اجازه نمی دهند پین تنظیم WPS را تغییر دهید، بنابراین برای اطمینان از پنهان ماندن گذرواژه تان، مطمئن شوید که این گزینه را در تنظیمات منوی روتر خود غیرفعال کنید.

روش غیر فعال کردن پین تنظیم WPS ممکن است متفاوت باشد، اما به طور کلی، باید وارد روتر وای فای تان شوید و گزینه مربوط “WPS PIN” یا “WPS Setup” غیر فعال کنید تا مطمئن شوید این گزینه خاموش است.

در بعضی از روتر های قدیمی، غیرفعال کردن این گزینه ممکن است آن را خاموش نکند، پس اگر خودتان می خواهید آن را بررسی کنید، می توانید از دستور “-wash” در Kali Linux استفاده کنید. اگر دستگاه شما پس از غیرفعال کردن آن، هنوز هم WPS را تبلیغ می کند، باید دستگاه را عوض کنید.

6. دوباره از پسورد های یکسان برای وای فای استفاده نکنید

یکی از بزرگترین مشکلات WPA2، استاندارد وای فای کنونی، این است که یک پسورد ضعیف به راحتی برای یک هکر قابل دسترسی است. اگر گذرواژه شبکه Wi-Fi شما در بین میلیون ها بهترین یا بدترین رمز عبور است، به احتمال زیاد یک هکر می تواند شبکه شما را در عرض چند دقیقه هک کند.

به این خاطر است که تنها چیزی که آن ها نیاز دارند این است که از اتصال یک دستگاه به وای فای داده برداری کنند و در ابزاری مانند Hashcat لود کنند و حدس هایی که از طریق فایل عظیمی از رمز های پیدا شده به دست آورده اند را امتحان کنند.

نکته ای که در اینجا برای جلوگیری ازهک وای فای بسیار مهم است این است که به رمز های عبور به دو روش “قوی” می گویند.

اول، حدس زدن آن ها باید سخت باشد و در گزینه دوم، باید منحصر به فرد باشند. به این معنی است که استفاده از یک رمز مشابه یا بسیار شبیه به اکانت دیگر باعث می شود تا رمز شما به آسانی قابل شناسایی باشد.

بنابراین چگونه یک رمز پیچیده که در حساب های مختلف استفاده شده است می تواند آشکار شود؟ شرکت ها گذرواژه ها را از حساب کاربران در اثر هک شدن از دست می دهند و یکی دیگر از این حقه های رایج این است که از این پسورد برای دیگر حساب های ممکن استفاده می کنند.

هکرهای وای فای می دانند که مردم دوست دارند که رمز قوی شان را از حسابی به حساب دیگر کپی کنند و این کار باعث می شود تا رمز گشایی پسورد ها آسان تر شود، درست است که طولانی است اما انحصاری نیستند.

برای اینکه ببینید کدام یکی از پسورد های مورد علاقه تان ممکن است فهمیده شود می توانید حساب خود را در haveibeenpwned.com بررسی کنید و ببینید کدام شرکت ها ممکن است رمز های شما را در اختیار داشته باشند.

هیچوقت از پسوردی که برای حساب های آنلاین دیگر دارید استفاده نکنید و همچنین از پسوردی که توسط سرویس دیگری مورد استفاده است نیز استفاده نکنید.

مطالعه بیشتر…

7. دستگاه های متصل را به زیر شبکه خود انتقال دهید

خطای بزرگی که بسیاری از کسب و کارهای کوچک انجام می دهند این است که وای فای رایگان به مشتری های خود ارائه می دهند که این کار قادر به محدود کردن کاربران مهمان در زیر شبکه خود نیست.

وقتی که به درستی انجام شود، جداسازی زیر شبکه به این معنی است که هر مشتری فقط می تواند با روتر ارتباط برقرار کند و همچنین اسکن دستگاه های دیگر در شبکه یا سعی در اتصال به درگاه های باز نمی تواند آزاد باشد.

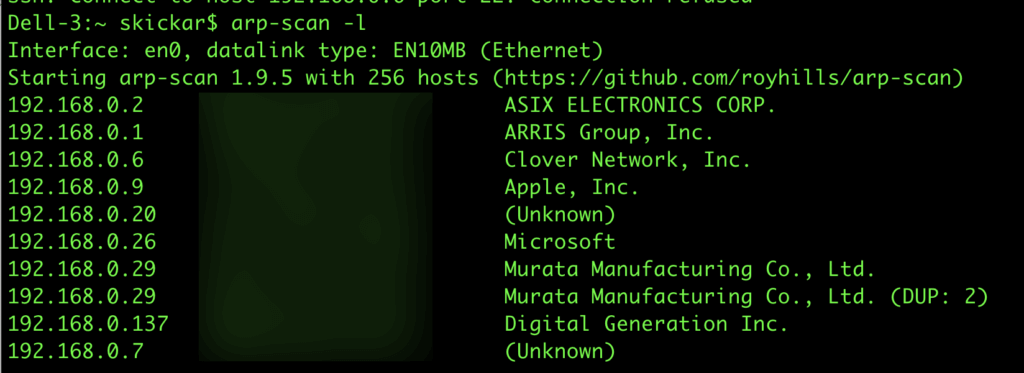

در شبکه ای با یک جداسازی مناسب، Nmap یا ARP-scan نباید چیزی را آشکار کنند یا به راحتی روتر تنها وسیله موجود در شبکه باشد.

به علاوه، روتر نباید هیچ درگاه قابل دسترسی ای داشته باشد که میزبان صفحات مدیریت یا پیکربندی از شبکه مهمان باشد، چون که این صفحات اطلاعاتی را افشا می کنند که یک هکر می تواند با آن ها به روتر متصل شود.

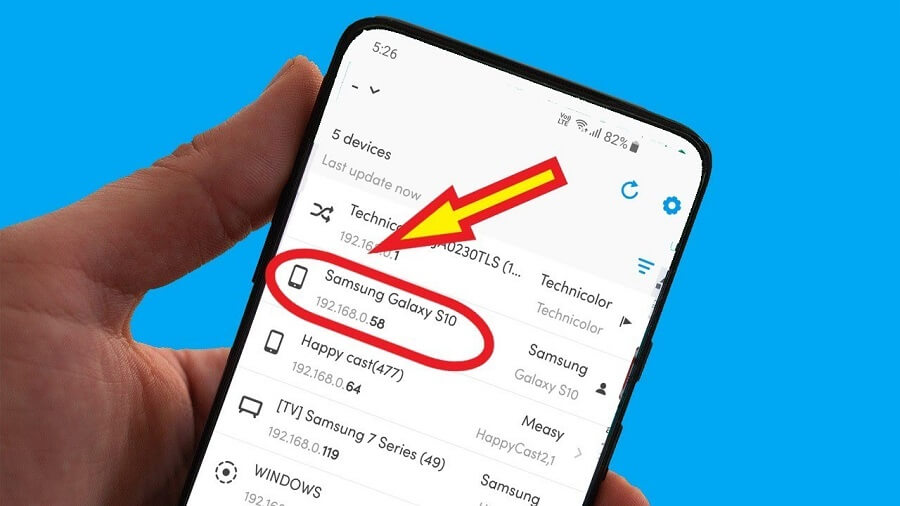

در تصویر بالا، ما موقعیتی را برای شبکه وای فای بیشتر تجارت های کوچک می بینیم که به مشتریان برای استفاده از وای فای پیشنهاد می دهد و به درستی مشتریان را در زیر شبکه خود جداسازی نمی کند.

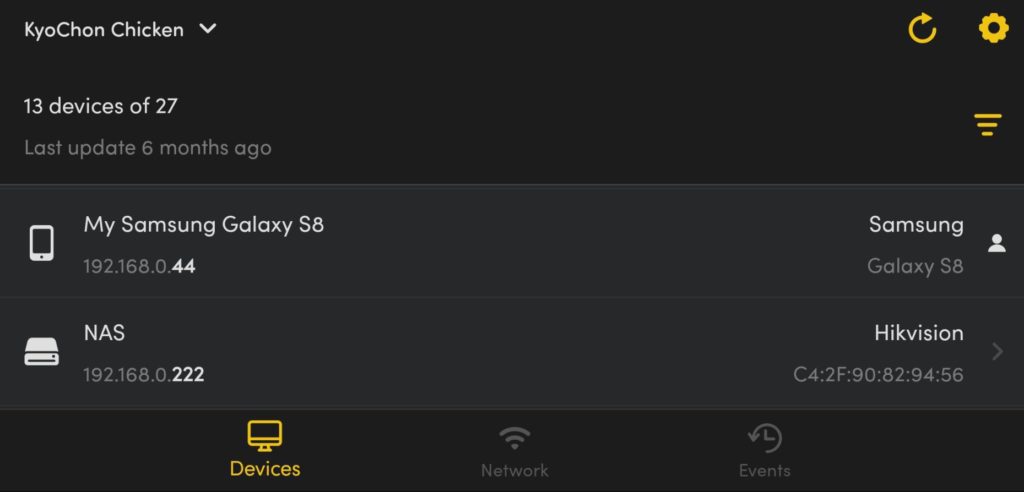

بدون جداسازی دستگاه های متصل، هرکسی در شبکه می تواند ببیند و با افرادی که وصل شده اند تعامل داشته باشد. به این معنی که دوربین های امنیتی، سیستم DVR، روتر و NAS یا سرور های فایل در شبکه می توانند به طور مستقیم در دسترس هکر ها باشند درست از زمانی که به شبکه متصل می شوند، تا حد زیادی کار پیدا کردن شبکه های ضعیف ترین لینک را ساده تر می کند.

در تصویر بالا، مشاغل ارائه دهنده خدمات Wi-Fi به مشتریان، سرور NAS دوربین امنیتی خود را نیز با استفاده از داده های پیش فرض در اختیار هر کسی در شبکه هست قرار داده اند، به هکرها اجازه می دهند تا از طریق دوربین های امنیتی تجاری همه چیز را ببینند و حتی به فیلم های قدیمی تر نیز دسترسی پیدا کنند.

در بیشتر مشاغل، این شبکه را آماده می کنند و دستگاه های مختلف را از طریق وای فای به هم متصل می کنند و فراموش می کنند پسورد پیش فرض در هر چیزی از روتر گرفته تا پرینتر عوض کنند.

اگر مشاغلی فراموش کنند که پسورد پیش فرض را در روتر عوض کنند و همچنین دستگاه های متصل را به صورت جداگانه به زیر شبکه خود نفرستند، فقط زمان لازم است تا هکر روتر آن ها را مورد حمله قرار دهد. زمانی که یک مهمان شبکه ای را اسکن می کند، آن ها تنها باید دو دستگاه را ببینند خودشان و درگاه ورودی را.

با گذرواژه های پیش فرضی مانند “admin” یا “password” که برروی روتر باقی مانده اند، هکر ها می توانند آپدیت های مخرب سیستم عامل را برای جاسوسی از کاربران بارگذاری کنند یا کارت های اعتباری سرقت شده را از طریق اتصال به روتر به عنوان VPN شخصی خود اجرا می کنند.

اولین قدم برای جلوگیری از این امر، جلوگیری از دسترسی غیر ضروری دستگاه های موجود در شبکه است.

وای فای با چند احتیاط اساسی امن تر است!

به طور کلی برای جلوگیری از هک وای فای، باید چند شبکه وای فای محدود را که مورد نیاز هستند در دستگاه خود ذخیره کنید و اتصال خودکار را غیرفعال کنید.

اگر در موقعیتی حساس کار می کنید و نام های منحصر به فرد Wi-Fi را در دفتر خود داشته باشید، می توانید بدون اطلاع از آن جزئیات اشتغال خود را به اشخاص ذینفع اعلام کنید.

وقتی که شک دارید، وقتی که به اینترنت نیازندارید، به آسانی وای فای خود را از دسترس خارج کنید، این کار وای فای شما را از دسترس بیشتر حمله ها محفوظ نگه می دارد.

با دنبال کردن مراحل بالا، به راحتی می توانید خطر پیوستن دستگاه Wi-Fi خود به صورت خودکار به یک شبکه مخرب، ردیابی شدن در موقعیت های مختلف یا افشا شدن اطلاعات شخصی را کاهش دهید.

اگرچه این نکات راهنمای کاملی برای ایمن ماندن و جلوگیری از هک وای فای نیست، اما شما را از ساده ترین و ارزانترین حملات هکر ها دور نگه می دارد.

فروشگاه تک یک

فروشگاه آنلاین لوازم و تجهیزات جانبی کامپیوتر